Wordpress beveiligen voor login aanvallen.

Website beveiliging is één van de belangrijkste taken van een websitebeheerder. WordPress login beveiligen om bruteforce aanvallen op de loginpagina te vermijden. Extra belangrijk voor Woocommerce webshops die persoonsgegevens verzamelen.

Deze zogenaamde bruteforce aanvallen worden uitgevoerd door software die automatisch zoveel mogelijk login combinaties uitvoeren om uiteindelijk de gegevens te breken.

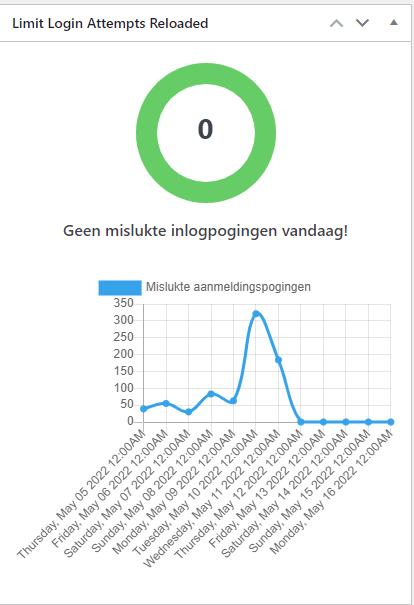

Bij een aantal webshops kreeg ik een melding van Limited Login Attempts dat mijn webshop werd aangevallen. Gelukkig heb ik de Limited Login Attempts plugin standaard geïnstalleerd en kon ik hierop inspelen. Helaas wisten de aanvallers (bots) deze toch in eerste instantie te omzeilen. Lees dit artikel verder om erachter te komen hoe u dit ook kan oplossen.

Instellen limited Login attempts

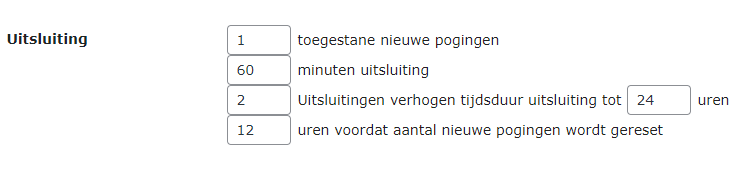

Eerst heb ik de Limited Login Attempts plugin instellingen strakker bijgesteld. Deze instellingen vallen onder de plugin van Limited Login Attempts => instellingen te vinden, of onder het kopje instellingen van WordPress => Limited Login Attempts => instellingen.

Op deze pagina staat vervolgens naast uitsluiting een aantal parameters. Door deze scherper in te steller kunt u het de ongevraagde gasten het moeilijker maken.

- Dit door het aantal toegestane nieuwe pogingen te verlagen.

- het aantal minuten voordat een bepaald IP adres weer een nieuwe login kan proberen te verhogen.

- Bij meerdere uitsluitingen het adres nog langer uit te sluiten.

- Het aantal nieuwe pogingen voordat de teller wordt gereset.

Hieronder hoe u deze kunt bijstellen:

Beveilig WordPress login met NoCatpcha

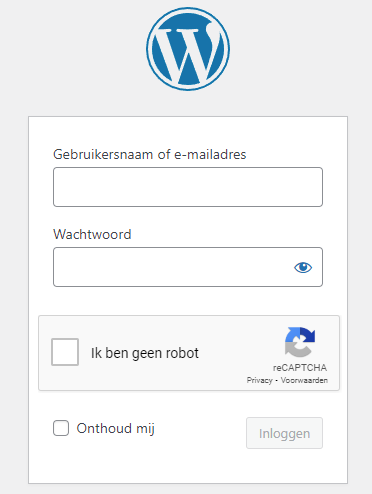

Om een extra laag toe te voegen om het de spambots moeilijker te maken is om een NoCaptcha toe te voegen aan de loginpagina. De spambots hebben moeite met het overkomen van deze hindernis. Hiervoor bestaan een aantal plugins die deze functie toevoegen aan inlogpagina. Voor alleen de login is deze zeer geschikt https://nl.wordpress.org/plugins/login-recaptcha/

Er bestaan verschillende NoCaptcha varianten waaronder de V2: “ik ben geen robot” V2: onzichtbaar en V3: deze registreert op de achtergrond vreemd gedrag.

Bij de plugin die wij gebruiken wordt V2: “ik ben geen robot” toegepast. Bekijk afbeelding hiernaast:

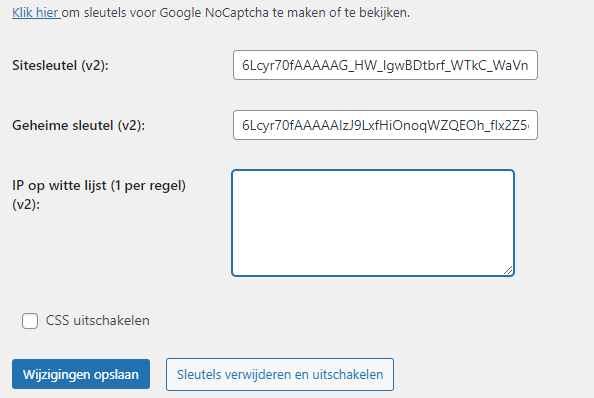

Instellen Login NoCaptcha

- Installeer de plugin op WordPress Dit kan via de link of vanuit WordPress => plugins en zoek op: Login NoCaptcha. Installeer en activeer de plugin.

- Ga vervolgens in de WordPress balk naar naar instellingen => Inloggen NoCaptcha.

- Maak eerst de Google NoCaptcha sleutels aan door op “Klik hier” te klikken.

4. Kopieer vervolgens de sleutel en de geheime sleutel in de velden.

Om uw IP adres uit te zonderen kunt u deze toevoegen aan de witte lijst.

5. Klik vervolgens op wijzigingen opslaan.

Log vervolgens uit en kijk of de NoCaptcha is toegevoegd onder de inloggegevens.

Dit maakt het veel spambots een stuk moeilijker om pogingen te doen om in te loggen in WordPress login. Helaas werkt dit niet voor slimme spambots die deze hindernissen weten te omzeilen.

Waar is de inlogpagina gebleven? WordPress beveiligen.

Naast de inlogpagina beveiliging aan te scherpen, kan je deze ook laten verdwijnen. Door deze WordPress beveiligingsmaatregel toe te passen kunnen spambots deze niet meer vinden.

Bij onze webshop was de plaag van spambots na de bovenstaande maatregelen nog niet gestopt. Dit bracht ons tot de gedachte; hoe weten de bots waar ze moeten zoeken? Standaard biedt WordPress de loginpagina’s aan op de url /wp-admin en/of wp-login. De spambots weten niet beter dan te zoeken op deze url’s en dat biedt een kans! Door de inlogpagina om te leiden naar een andere niet direct voor de hand liggende URL zullen de bots niet verder kijken.

WPS Hide Login Plugin

Voor deze oplossing bestaat gelukkig een makkelijke plugin die het mogelijk maakt om de inlogpagina te verwisselen. Zoek de plugin op uw WordPress website onder plugins of download hem op WPS Hide Login. Installeer de plugin op uw website en activeer deze.

Bij ‘Login url’ kunt u de gewenste url extensie invoeren deze zal wp-admin en/of wp-login omleiden naar deze url. In veld eronder kunt u de wp-login.php omleiden een andere pagina. In het voorbeeld hieronder wordt gebruik gemaakt van de 404 pagina.

Waar is WP-Admin gebleven?

Log vervolgens uit en Ga vervolgens naar www.uw-website.nl/wp-admin om te kijken of de URL daadwerkelijk wordt omgeleid. Als het klopt krijgt u nu bij het inloggen via wp-admin/wp-login de 404 pagina te zien. Deze krijgen alle ongewenste bezoekers nu ook te zien. Gelukkig kunt u via de opgegeven URL wel zelf de inlog pagina bereiken en laat u alle bots in het stof.

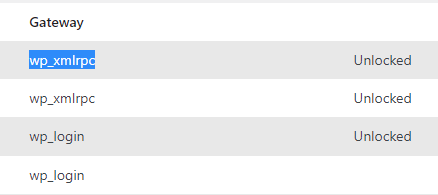

Wat is wp_xmlrpc en waarom u deze moet uitschakelen.

Na al deze aanpassingen zag ik dat er toch nog een aantal pogingen waren overgebleven. Deze gingen via een andere gateway dan wp-login en dit was de wp_xmlrpc gateway.

WP_XMLRPC is ooit ontwikkeld om WordPress te laten communiceren met andere systemen waaronder blogplatvormen en desktopclients. Maar door nieuwe ontwikkelingen zoals de REST API is deze overbodig geworden. Helaas biedt dit voor ongewenste bezoekers een andere gateway om binnen te dringen. Omdat wp_xmlrpc overbodig is geworden en nu dus alleen een risico vormt, kunnen we deze het beste uitschakelen.

WP_XMLRPC weg ermee!

Er zijn verschillende methoden om WP_XMLRPC uit te schakelen. Ook hiervoor bestaan plugins die dit bewerkstelligen en die u kunt beheren vanuit het WordPress CMS. Als u deze route wilt volgen bekijk dan Disable XML-RPC.

Uitschakelen via .htaccess bestand.

Wij hebben een klein stukje code toegevoegd aan het .htaccess bestand. Deze is te vinden in de public.html map in de bestanden van uw website. Om deze bestanden te openen kunt u via uw admin beheerderpaneel inloggen via de filemanager in uw bestanden komen. Of u kunt op uw desktop via FTP in de bestanden komen.

Ga vervolgens naar de map public.html en open het .htaccess bestand in een editor. Maak voor de zekerheid een kopie van het bestand op uw computer.

Voeg vervolgens het onderstaande stukje code toe:

<Files xmlrpc.php> Order Allow,Deny Deny from all </Files>

Als u deze code heeft toegevoegd aan het .htacces bestand zullen er ook geen spambots meer komen via WP_XMLRPC gateway.

Laat ons weten of deze oplossing(en) hebben geholpen?

Bedankt voor het lezen van dit artikel. Als dit voor u heeft geholpen, of als u nog steeds last heeft van hardnekkige ongewenste gasten laat het ons dan weten in de commentsectie van deze pagina!